Sprzedał stary laptop za ponad milion dolarów

31 maja 2019, 09:48Chiński artysta Guo O Dong wpadł na pomysł niezwykłego happeningu, a jednocześnie na okazję do niezłego zarobku. We współpracy ze specjalizującą się w cyberbezpieczeństwie firmą Deep Instinct postanowił sprzedać laptopa. Wyprodukowany w 2008 roku Samsung NC10 z Windows XP SP3 został wystawiony na aukcji za kwotę 1,2 miliona dolarów.

Firefox zarażał użytkowników

8 maja 2008, 11:16Mozilla poinformowała, że ma zamiar baczniej przyglądać się dodatkom tworzonym przez użytkowników. Oświadczenie wydano po tym, jak okazało się, że przez niemal 3 miesiące komputery użytkowników wietnamskiej wersji Firefoksa były infekowane przez samą przeglądarkę.

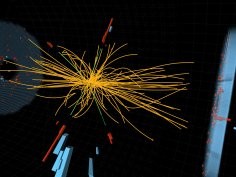

Pomóż CERN-owi odkryć 'nową fizykę'

22 lipca 2015, 13:51CERN i Yandex Data Factory zapraszają internautów do pomocy w badaniu cząstek i dają przy okazji możliwość wygrania nagrody w wysokości do 7000 dolarów. Fenomen, w badaniu którego mają pomóc internauci to naruszenie liczby leptonowej w sektorze leptonów naładowanych (charged-lepton flavour violation)

Jak skutecznie pozyskiwać leady na stoisku na targach? Przewodnik po lead magnetach

26 maja 2026, 12:54Aby skutecznie pozyskiwać leady na stoisku targowym, należy zaoferować odwiedzającym natychmiastową wartość w zamian za ich dane kontaktowe. Najskuteczniejszą metodą jest wykorzystanie atrakcyjnego lead magnetu – bezpłatnego raportu, interaktywnego narzędzia lub doświadczenia, które rozwiązuje konkretny problem klienta i buduje zaufanie do marki w kilka sekund.

Flashback zaraził już 600 000 komputerów

5 kwietnia 2012, 12:38Rosyjska firma antywirusowa Dr. Web informuje, że 600 000 komputerów Mac zostało zarażonych trojanem Flashback i tworzą one wielki botnet. Liczba infekcji bardzo szybko rośnie.

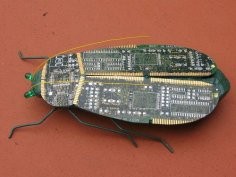

Apple na celowniku CIA

24 marca 2017, 09:53Serwis Wikileaks ujawnił kolejne tajemnice CIA. Tym razem dowiadujemy się, że Agencja przygotowała oprogramowanie atakujące nowo wyprodukowane iPhone'y oraz że co najmniej od 2008 roku infekuje łańcuch dostaw telefonów Apple'a.

Rosja chce kodów źródłowych

31 lipca 2014, 08:47Rosyjskie władze zażądały od Apple'a i SAP'a kodów źródłowych ich oprogramowania twierdząc, że chcą się w ten sposób upewnić, iż nie zawiera ono narzędzi szpiegujących. Żądanie takie pojawiło się podczas spotkania rosyjskiego ministra komunikacji Mikołaja Nikiforowa z szefami rosyjskich oddziałów obu firm.

NSA i Microsoft ostrzegają przed dziurą w Windows

10 czerwca 2019, 12:29Amerykańska NSA (Narodowa Agencja Bezpieczeństwa) dołączyła do Microsoftu zachęcając użytkowników systemu Windows, by pilnie zaktualizowali swój system operacyjny. W Remote Desktop Services for Windows odkryto bowiem dziurę, która podobna jest do luki, którą w 2017 roku wykorzystało ransomware WannaCry, powodując wielomiliardowe straty na całym świecie.

Microsoft polubił licencję GPL?

22 lipca 2009, 13:21Po raz drugi w ciągu ostatnich dni Microsoft udostępnił kod na licencji GPL. Tym razem koncern dał wgląd do Live Services Plug-in dla Moodle. To wtyczka ułatwiająca korzystanie z usług Live@edu, takich jak poczta, kalendarz, komunikator czy wyszukiwanie w Moodle, opensource'owym pakiecie przeznaczonym do tworzenia kursów prowadzonych przez Sieć.

Szkodliwy kod preinstalowany na chińskich smartfonach

9 września 2015, 11:22Firma G Data twierdzi, że w ponad 26 modelach smartfonów, m.in. takich producentów jak Lenovo, Hauwei i Xiaomi znajduje się preinstalowany szkodliwy kod. Udaje on aplikacje dla systemu Android i został zainstalowany w firmware